src漏洞挖掘实战

¶前言 好久没更新博客了,消失了快两个礼拜,去尝试摸了一下edusrc。本来打算弄个证书,但好像证书站简单的漏洞都被大师傅们给挖没了,一直出不来洞,QAQ…开篇文章打算慢慢记一下一些有趣的实战(文中所有提到的漏洞已提交给edusrc平台),整个过程需要脱敏,所以马赛克是避免不了的,大家将就看看啦~ ¶实战 ¶登录逻辑漏洞 开始了开始了,逛了逛发现一个后台,尝试弱口令登录,admin/123456一套怼上去 坑爹的是发现居然点击登录框没有反应,没有响应对应的请求,右键源码查看一下登录框这里的代码 好家伙,居然只是披着一层登录按钮的皮 继续翻看源码,看见登录处理的逻辑,并且发现逻辑校验登录成功后会跳转到main.php 心中一喜,可能有戏,直接url换成main.php访问 但进去后,马上弹了一个框又给我踢了出来 我们抓包看看,猜测应该有个文件是校验登录的 抓包main.php,放包后,果然看见了一个session.php,这应该是校验登录结果的文件,我们右键抓一个session.php的返回包 看见了返回的登录结果,解码一下是刚刚弹的框的文字 见证奇迹的时候到了,我们把 ...

php-md5类型题目汇总

前言 最近有一些小伙伴遇到md5类型题目求解,所以我打算收集一些相关题目做成一个小靶场分享给各位师傅来玩玩,并且自己动手也是十分有趣的一件事情,如果对各位师傅有用的话在github上给本萌新点一下star哟❤️ 靶场地址:https://github.com/dota-st/md5bypass writeup ¶预备技能 ¶弱类型比较 弱类型比较,也叫松散比较。字符串和数字进行比较时,会把字符串强制转换为数字(如果字符串开头有数字,则转换为开头数字,没有则转换为0) ==:只比较数据值——>数据值相同,不比较数据类型 !=: 只比较数据值——>数据值不同 123456var_dump(123=="123a");#bool(true)var_dump(123=="1234a");#bool(false)var_dump(0=="abc");#bool(true) ¶强类型比较 强类型比较,也叫严格比较。不仅要比较数据的值也要比较数据的类型,例如str和int两种数据类型就不会相等 ===:比较数据类型—— ...

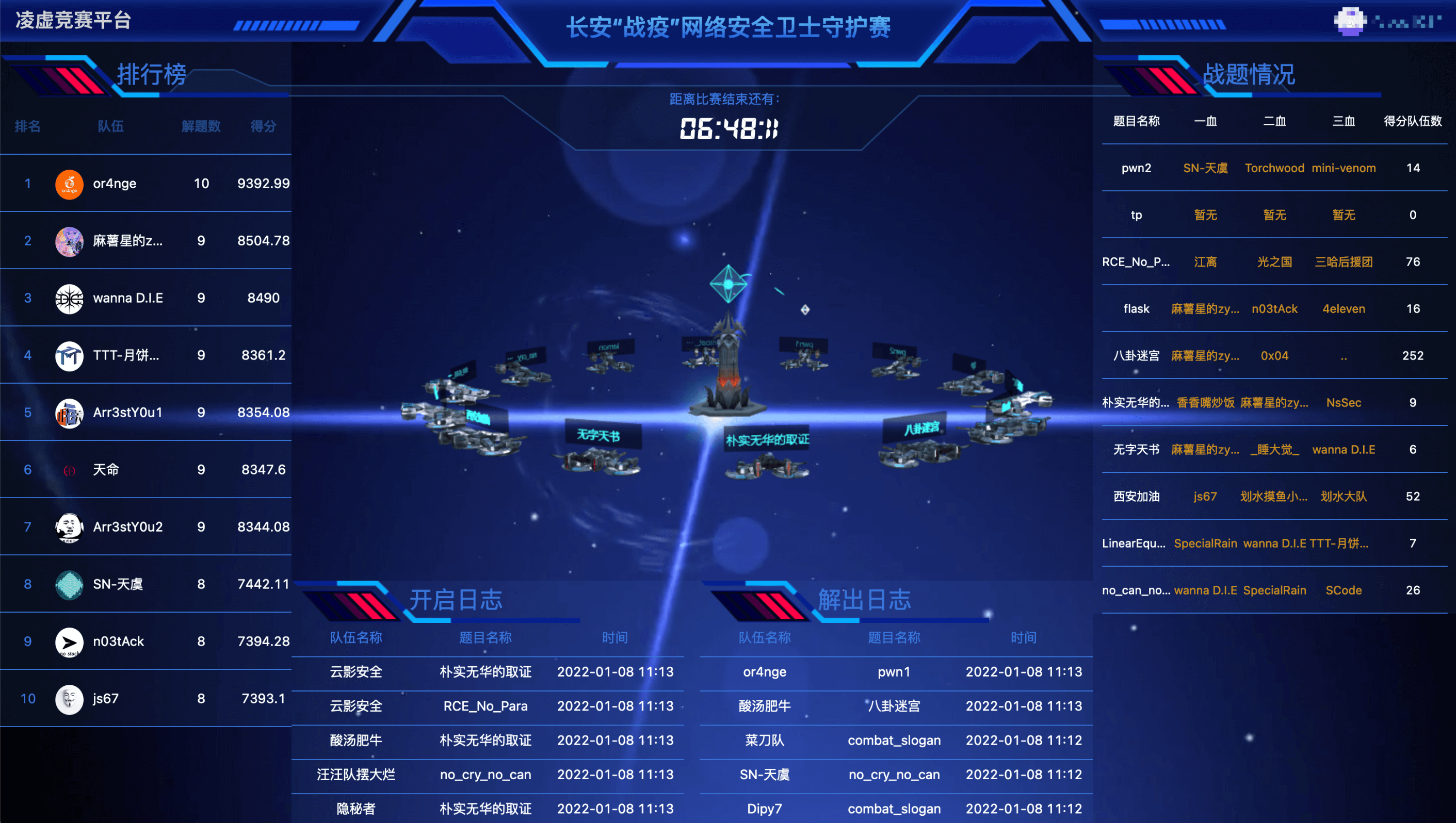

AoiAWD-萌新的得分利器

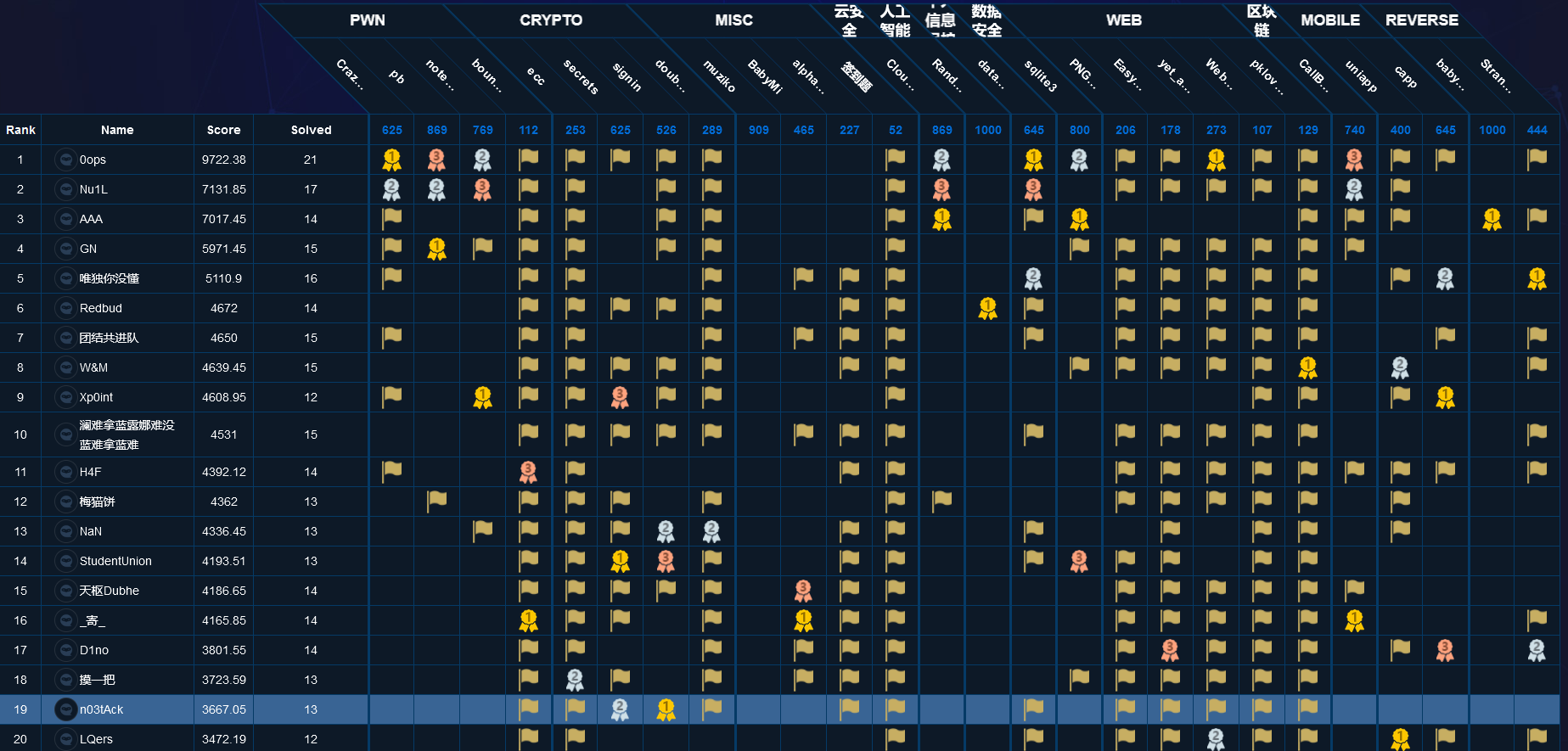

前言 这两天玩了一下bugku的awd模式,因为之前也没有正式玩过,所以本萌新被各位师傅打得惨惨。这里分享一个安恒维护的开源项目AoiAWD,不过搭建可谓是问题连连。昨天一共有10轮,因为使用不当,导致前五轮都在传探针和执行的过程,所以错过了前五轮的机会,后面五轮都在看师傅们打过来的马和流量,去用着师傅们的马去连接别人的拿flag得分…QWQ。等有时间也研究一下批量写马和获取flag的套路。这里贴一下最后的结果图吧,一共50支队伍,最后得了第七名惨惨😫 项目 ¶项目说明 这里直接贴官方的说明 在常见的AWD比赛中,选手往往拥有一台(或若干台)开放了SSH服务和题目服务的“靶机”作为自己防守的阵地。 在实际比赛中,主办方往往会限制选手的SSH权限到一般用户/仅可管理题目的权限。并且针对一些常见的通用防火墙脚本(通防脚本)进行轮询式check。 AoiAWD是针对以上场景的限制和痛点设计的,组件间基于socket通信以便灵活部署,具有图形可视化界面。所有行为探针均支持在最低系统权限下运行,且默认不会干扰题目业务逻辑的正常运行,可以绕过绝大部分check脚本的行为检查。支持如下维度的行 ...

bugku自动签到程序

¶前言 哈哈,首先写自动签到脚本的初衷还是因为签到有金币可以拿。一开始想法是用卷积神经网络训练模型,然后识别登录页面的验证码,但是当我爬取了1000张验证码后,在标记上面花了我整整一个早上和一个下午的时间 然后结果是训练出来的模型对于训练集识别百分百,但对于测试集识别率不尽人意,猜想可能是数字加大小写字母的组合需要更多的训练集,但是一想到又要花费大量时间标记,就感觉整个人都不好了😭,正好有人说采取github登录的思路,就想着先用github来实现吧惨惨 ¶正文 思路很简单,就是通过github的cookie去请求登录,登录成功后,通过requests保持session会话去请求打卡地址 使用步骤如下: 首先需要github的cookie(有效时间长得让你难以置信,现在是用了一个月还没失效的博主回来更新这篇文章),这边去抓包一下拿到user_session和__Host-user_session_same_site这两个值是一样的 然后去注册一下server酱,绑定你的微信。然后通过调用server酱,把打卡结果发送到微信上 地址:https://sc.ftqq.com/3.ve ...

CtfShow萌新区WP

¶前言 对,我就是萌新,哭哭。 萌新系列需要萌新码开启,按照第一题提示加群即可获得,不过有些题有时候显示不出来,所以我记录的话会断断续续的 ¶Crypto ¶密码1 给出了一串16进制的数据,我们先转换成str 得到一串base64编码的数据,我们再去解一下base64 解码后得到一串栅栏密码,再去解一下 在栏数为19的时候得到flag 1KEY{dffb06a33eeeb0d259c84bd8cf146d08-} ¶密码2 我们去看一下键盘,发现被rdcvbg 2qase3 6tghu7分别包围的键是f、w和y 于是按照格式得到flag 1KEY{fwy} ¶密码3 题目给出一段字符,看起来是莫斯密码 1-- --- .-. ... . ..--.- .. ... ..--.- -.-. --- --- .-.. ..--.- -... ..- - ..--.- -... .- -.-. --- -. ..--.- .. ... ..--.- -.-. --- --- .-.. . .-. ..--.- -- -- -.. -.. - ...

新版bugku平台Writeup~持续更新中

¶前言 前段日子,新版bugku平台改版上线,然后我就兴冲冲的去刷了一波😂 大部分题还是上线的老bugku平台的题,但也在逐渐上线新题,所以开了个文章记录下新题的做题过程(会慢慢更新)。有大部分web的题我在博客的另一篇文章写过,这里不重复写了,只记录一些想记录的题。 想看的师傅移步到这里https://www.wlhhlc.top/posts/55334/噢。 ¶Web ¶xxx二手交易市场 题目提示是:本人现实碰到的题目,无提示勿问。好家伙,莫非要渗透一波?? 打开是一个购物市场页面 浏览完一遍,发现有注册和登录功能。 在登录尝试用admin登录,提示限制得6位以上。准备采取爆破,因为验证码是只是前段验证,爆破是可行的(不过就算不是前段验证,训练一波验证码识别也可以哈哈哈~) 但用户名和密码同时爆破工作量有点大,所以我们去注册页面去尝试爆破注册,看看能否爆破出已经存在的用户名 burpsuite启动! 爆破出存在用户名123456,接着去登录页面进行爆破,拿到密码为123456 芜湖,登录!✌️ 发现头像是图片文件上传点,然后熟悉的一梭子打下去(图片马,抓包) 发现我 ...

模拟网站攻击到提权的全部过程

前言 今天去给新一届的学生演示一次网站拿webshell到系统提权的过程,但不幸的是中间翻车了,老年人紧张得忘记了msf监听木马的指令,然后哆哆嗦嗦的在大家眼下,打开了笔记查看一下2333…所以更新一下博客,给自己一个教训QWQ。 准备工作 靶机(被攻击方):win7系统 入侵者(攻击方):win10系统、kali系统 首先启动win7系统,搭建一个常见的校园网站,然后映射到局域网,使得我们能正常访问 从网站拿到webshell ¶sql注入漏洞 把整个网站浏览完一遍后,我们发现这里的url为?id=10结尾,我们猜测可能是一个sql注入点 首先我们在id=10后面加上一个单引号’进行判断 这个时候我们发现回显的数据不正常,于是我们再加一个注释符号 发现数据这个时候回显的时候是正常的,到这一步我们已经可以确定这里存在一个sql注入漏洞 原理我们可以简单解释一下 在网站中,我们一般使用数据库存储网站数据,网站和数据库是存在一个交互性。网站所呈现的内容是由代码中写入的sql语句调用数据库中的内容进行一个呈现,例如我们刚刚看到的文字。 而sql注入漏洞一般是由于程序员书写的sql语 ...

卷积神经网络结合burpsuite实现渗透测试中的验证码爆破

前言 首先,在这里要感谢c0ny1师傅开发的captcha-killer插件和Nick li大佬的开源项目,还有miniboom师傅提供的思路 在平时我们进行渗透测试的时候,常常会遇到下面这种情况 在网站的验证码无法绕过的情况下,我们又需要进行网站的爆破,但爆破得填写正确的验证码进行一个认证,这种情况下可能会劝退部分小伙伴们,这个时候如何处理这种问题成为了一个值得探讨的点。 看过其他师傅的思路,在这里有一个有效的办法,就是采用深度学习的卷积神经网络对验证码进行训练识别,然后建立模型,调用burpsuite的插件captcha-killer获取识别接口进行爆破。 安装 ¶cnn_captcha的安装和使用 ¶项目安装及环境准备 项目为了方便已经转到我的github的仓库上,大家可以去我的仓库进行下载 1项目地址:https://github.com/dota-st/cnn_captcha 项目介绍: 项目使用python语言编写,所以需要搭建python环境,推荐下载python36版本。git clone 项目下来之后,对requiremen ...

bugku平台web题目(新手推荐)

¶web2 打开页面,是一群会动的滑稽,还越动越快,哈哈哈 好啦,看起来页面给不出什么有用的信息,我们查看一下源代码 发现flag,通关! ¶计算器 进入环境后,发现给出一串数字计算,但怎么也输入不了超过两位数的数字,只能输入一位 猜测是前端限制,打开后,修改1数值为2,就可以输入两位数字了,然后提交获取flag 当然,还有另一种方法,就是去找他的js文件,找了一下,发现flag了 ¶$_GET 看题目也知道是get方式发送请求,打开后看页面给出的代码 查看代码,告诉我们传参给what,当传的参数值为flag,输出flag ok,获取到flag。 ¶$_POST 这次要求我们使用post方式传参 和上道题目一样,需要对what参数传参flag回显答案,但我们不是使用get方式,而是使用post方式进行请求 回显flag,通关。 ¶矛盾 打开题目,查看给出的代码 依然用get方式对参数num传值,但这次多了一个is_numeric()函数和一个if判断。 isnumeric( )还是一个很实用的函数,在算法题目里面应该会有比较大的作用。 检测字符 ...

攻防世界Web区~持续更新中!

新手练习区 ¶view source 题目提示查看源代码,但无法使用右键打开开发者模式,我们这个时候可以使用f12快捷键打开开发者模式 flag就藏在源代码里,我们操练起cv大法,然后提交拿分~~~ ¶robots Robots协议是Web站点和搜索引擎爬虫交互的一种方式,Robots.txt是存放在站点根目录下的一个纯文本文件。该文件可以指 定搜索引擎爬虫只抓取指定的内容,或者是禁止搜索引擎爬虫抓取网站的部分或全部内容。当一个搜索引擎爬虫访问一个站点时,它会首先检查该站点根目录下是否存在robots.txt,如果存在,搜索引擎爬虫就会按照该文件中的内容来确定访问的范围;如果该文件不存在,那么搜索引擎爬虫就沿着链接抓取。另外,robots.txt必须放置在一个站点的根目录下,而且文件名必须全部小写。 所以我们在url输入robots.txt 跳转到页面,提示我们还有个f1ag_1s_h3re.php,我们继续访问文件 即可拿到flag呦~ ¶backup 这道题提示我们是文件备份,文件泄露的问题 常见的备份文件名为:index.php~和index.p ...