¶前言

好久没更新博客了,消失了快两个礼拜,去尝试摸了一下edusrc。本来打算弄个证书,但好像证书站简单的漏洞都被大师傅们给挖没了,一直出不来洞,QAQ…开篇文章打算慢慢记一下一些有趣的实战(文中所有提到的漏洞已提交给edusrc平台),整个过程需要脱敏,所以马赛克是避免不了的,大家将就看看啦~

¶实战

¶登录逻辑漏洞

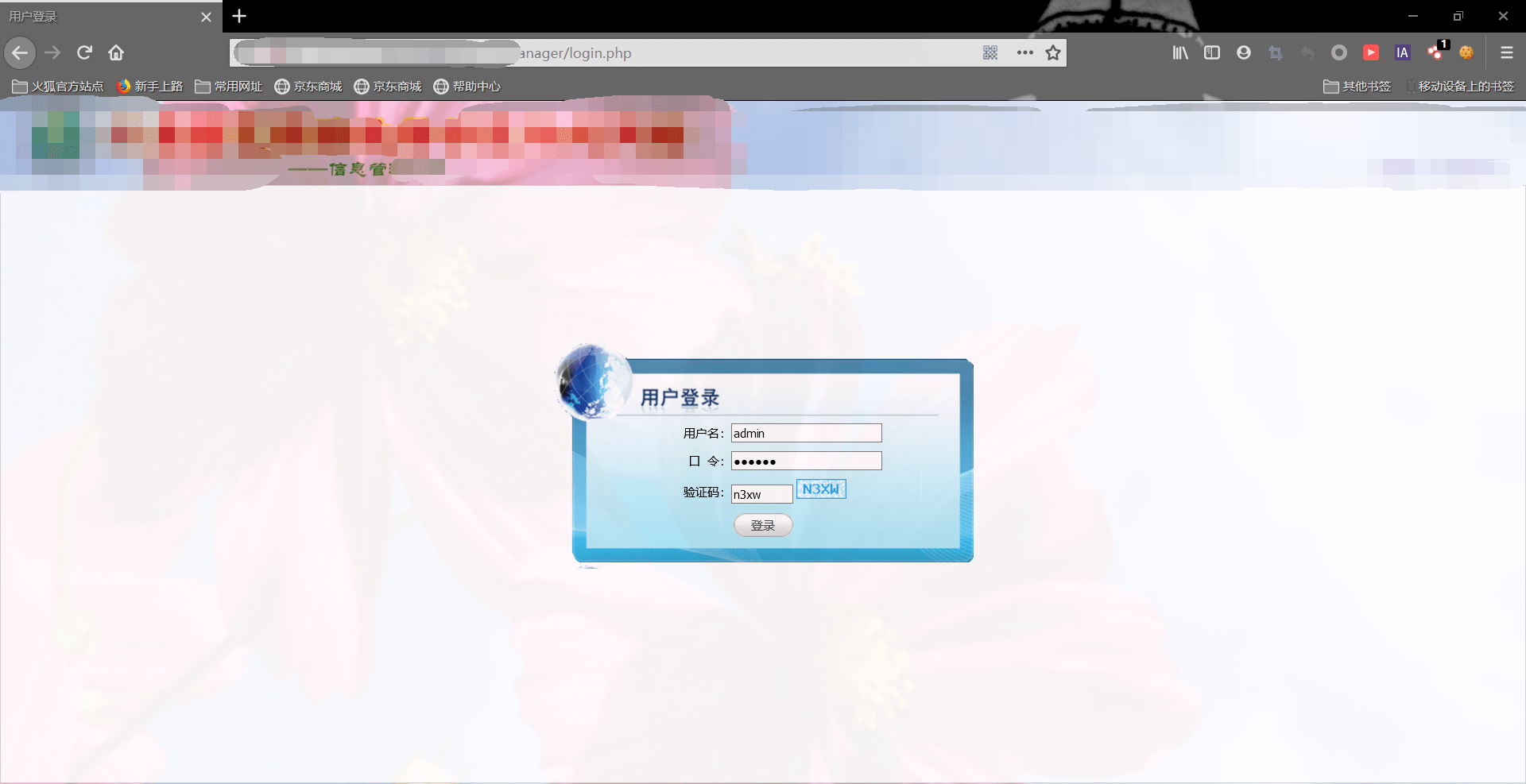

开始了开始了,逛了逛发现一个后台,尝试弱口令登录,admin/123456一套怼上去

坑爹的是发现居然点击登录框没有反应,没有响应对应的请求,右键源码查看一下登录框这里的代码

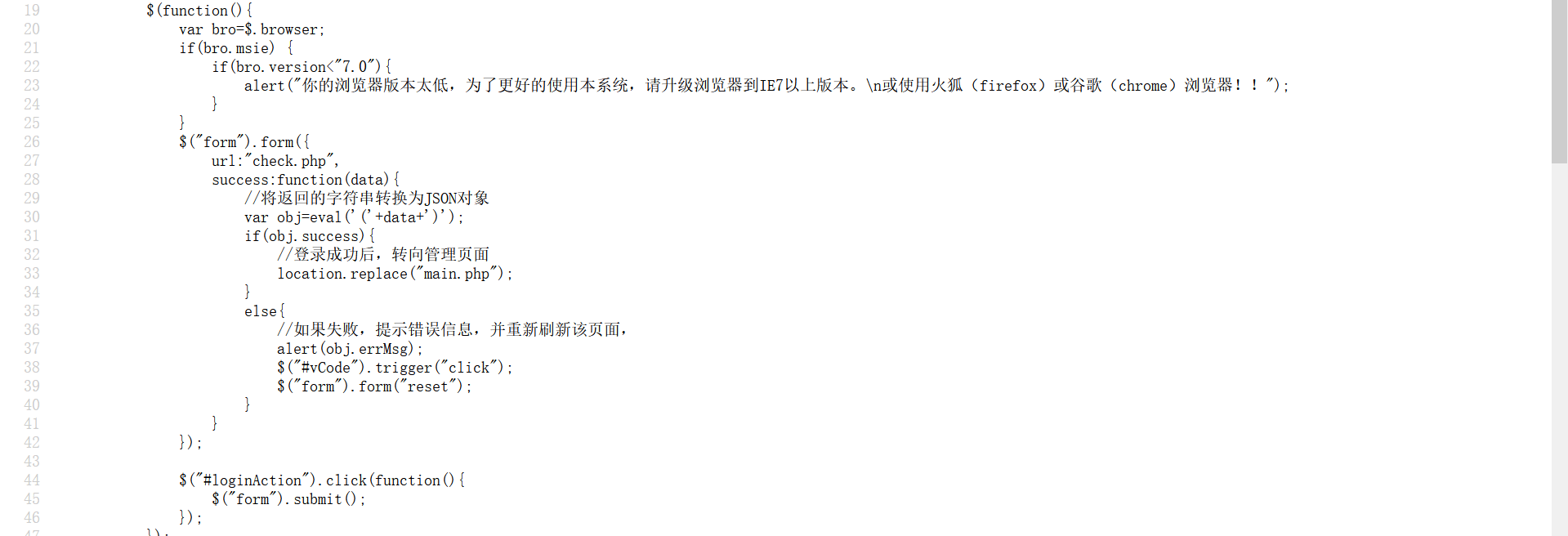

好家伙,居然只是披着一层登录按钮的皮

继续翻看源码,看见登录处理的逻辑,并且发现逻辑校验登录成功后会跳转到main.php

心中一喜,可能有戏,直接url换成main.php访问

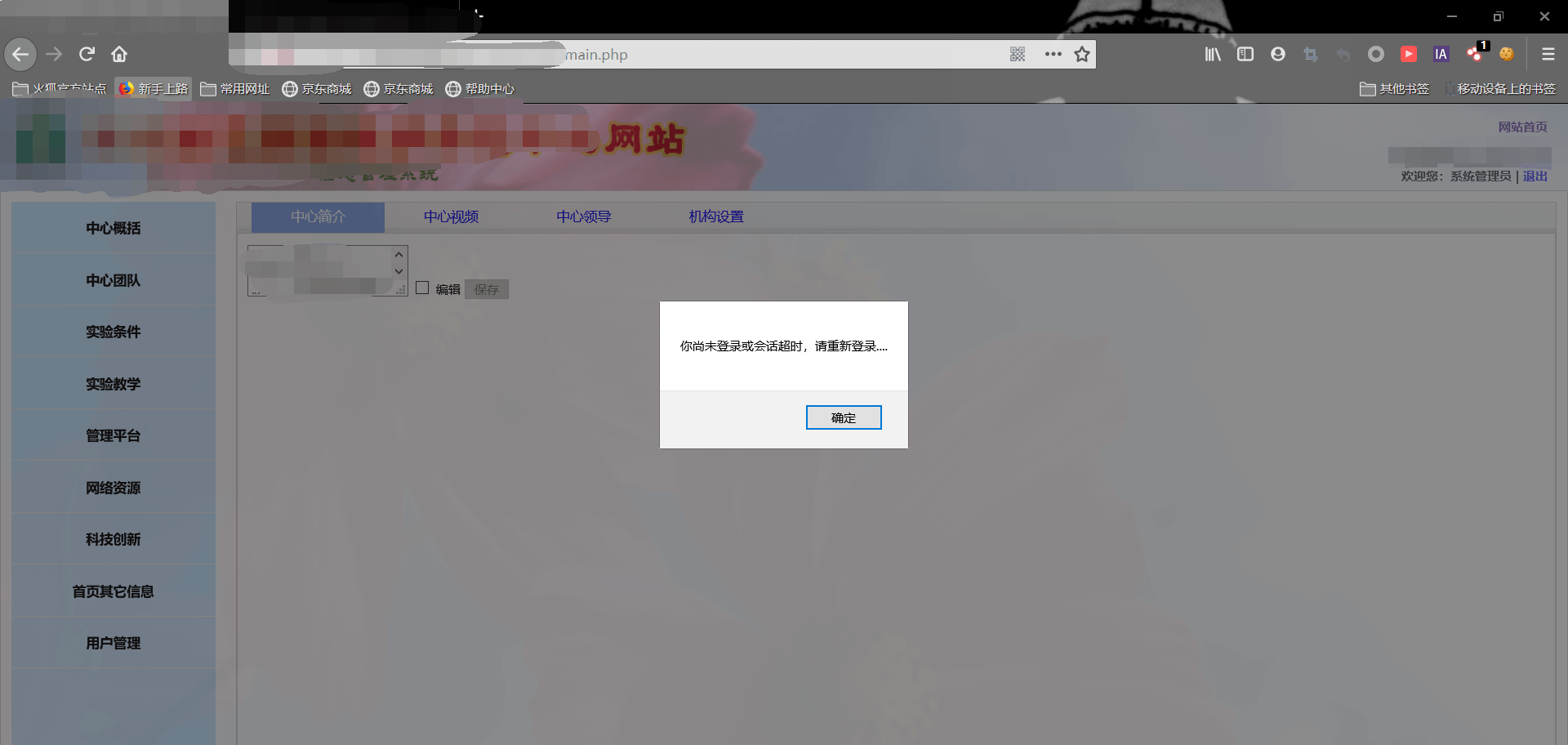

但进去后,马上弹了一个框又给我踢了出来

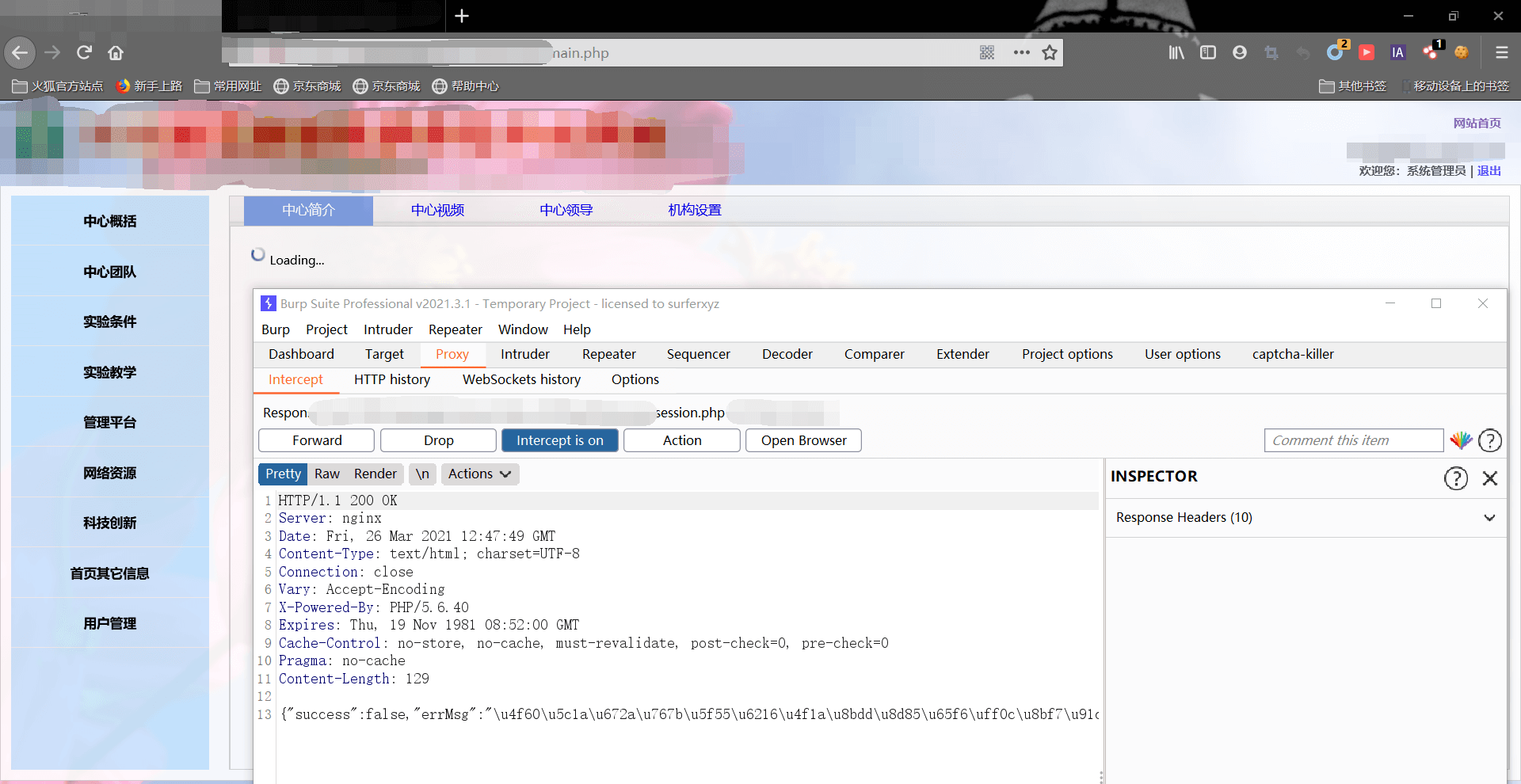

我们抓包看看,猜测应该有个文件是校验登录的

抓包main.php,放包后,果然看见了一个session.php,这应该是校验登录结果的文件,我们右键抓一个session.php的返回包

看见了返回的登录结果,解码一下是刚刚弹的框的文字

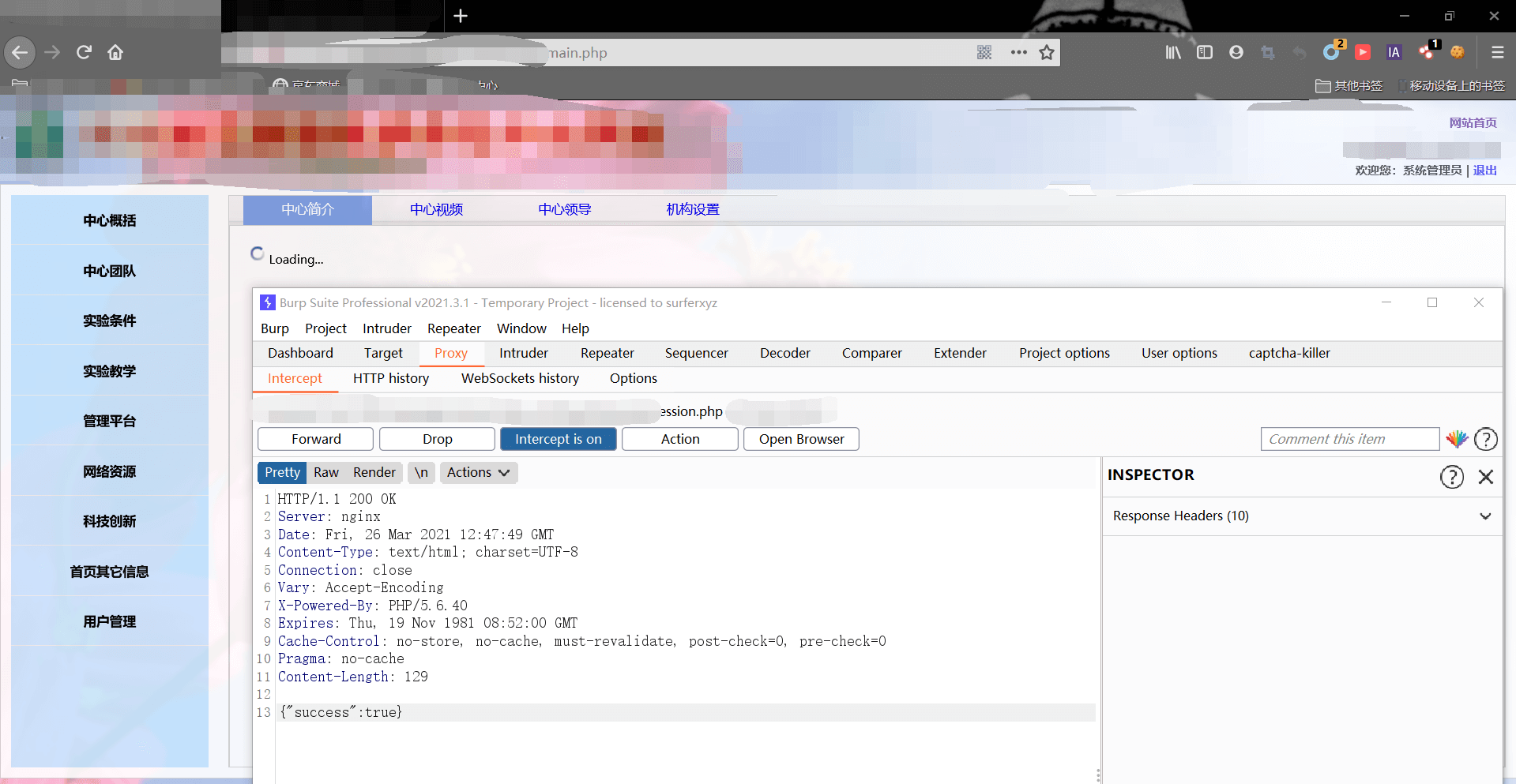

见证奇迹的时候到了,我们把后面的errMsg给删除,然后把false改成true,这波我单走一个true给你

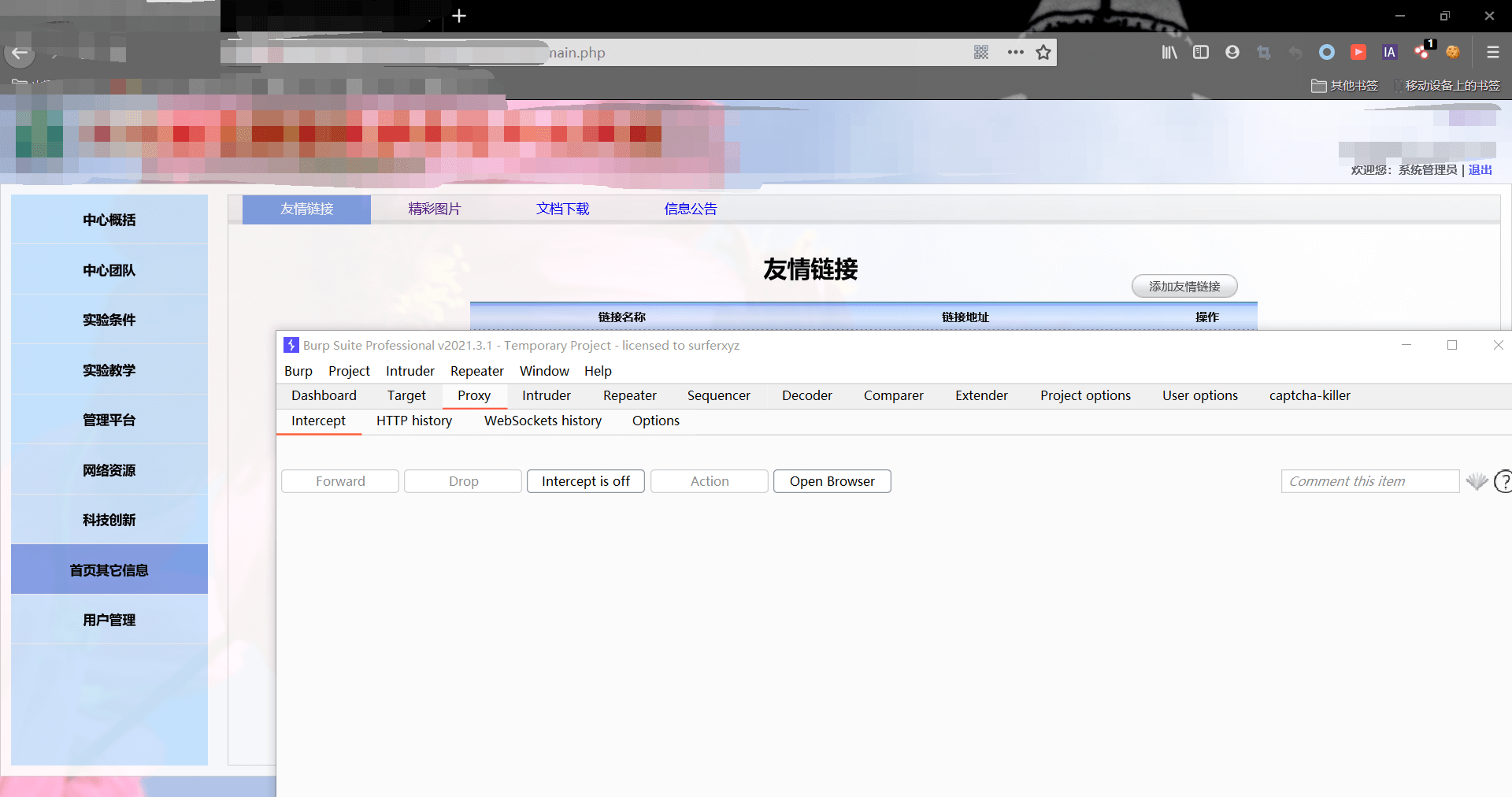

接着我们放包,成功进来了后台

告辞,水完一篇了~

¶随笔

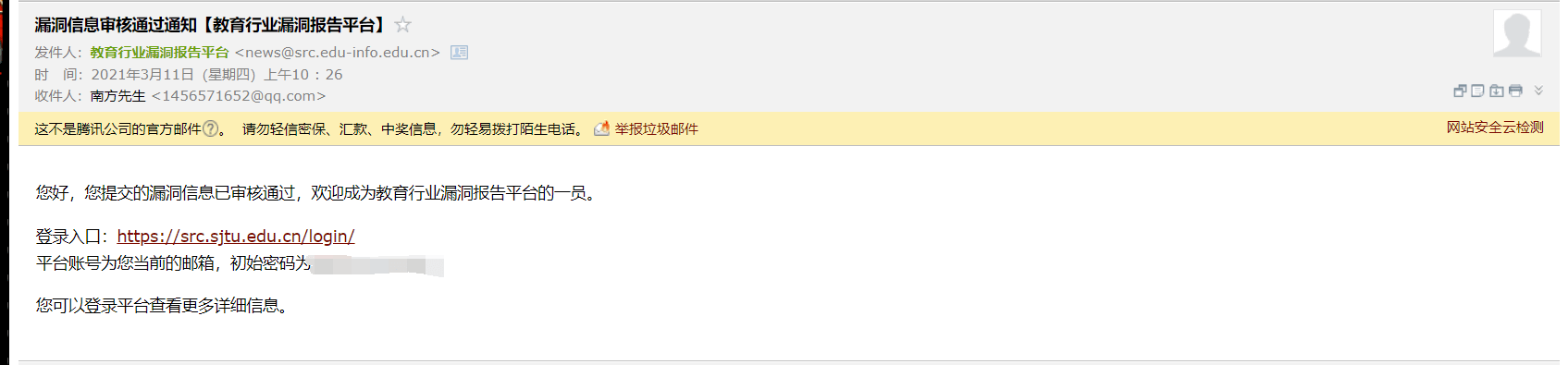

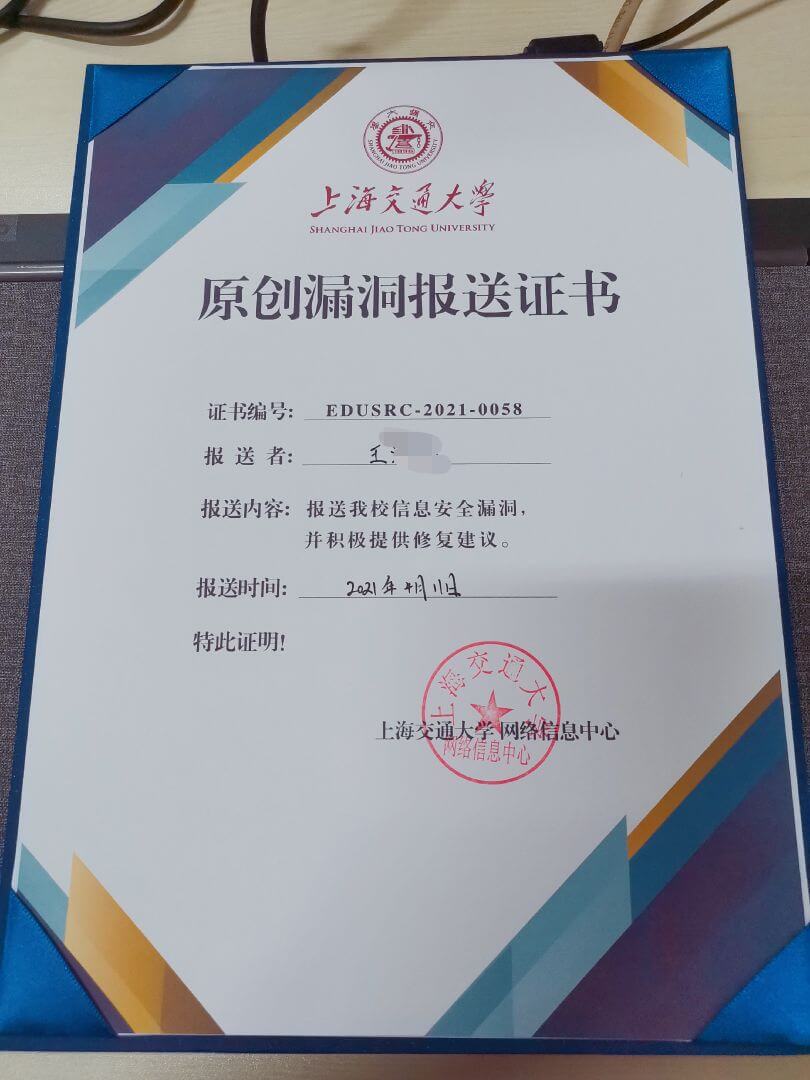

2021年3月11号开始,笔者第一次接触src漏洞挖掘,下面贴图的是第一个漏洞通过审核收到的邮件

接下来,就是磕磕绊绊的尝试挖掘更多的站点,在4月份4号的时候终于成功拿到了属于自己的证书,完成了自己定的一个月内拿到证书的目标,很开心。

有证书的学校站点开了这么久,被一个又一个大师傅光顾了这么多次并且提交了大量漏洞,能再找到洞对我来说实属不易,过程坎坎坷坷,但终于还是完成了目标,现在心情好了起来,继续更新嘿嘿!

¶可惜的sql注入漏洞

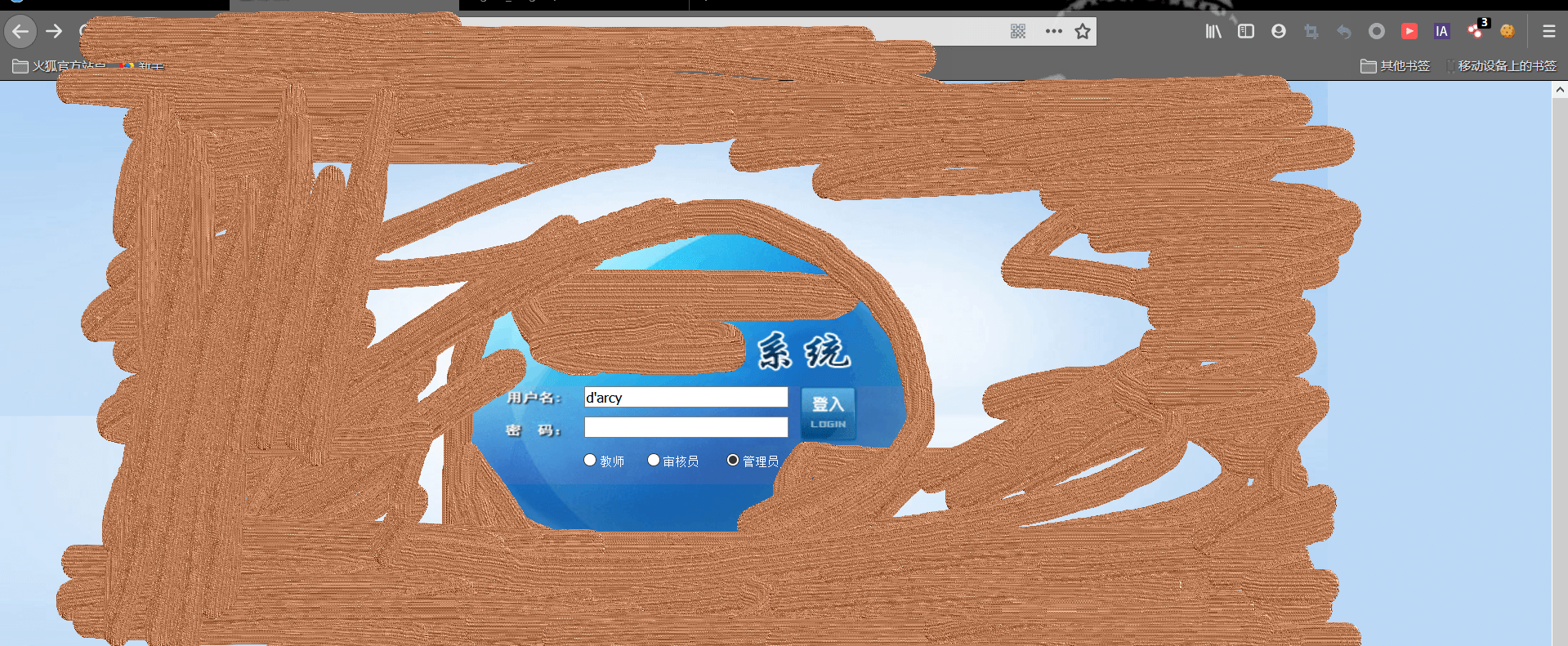

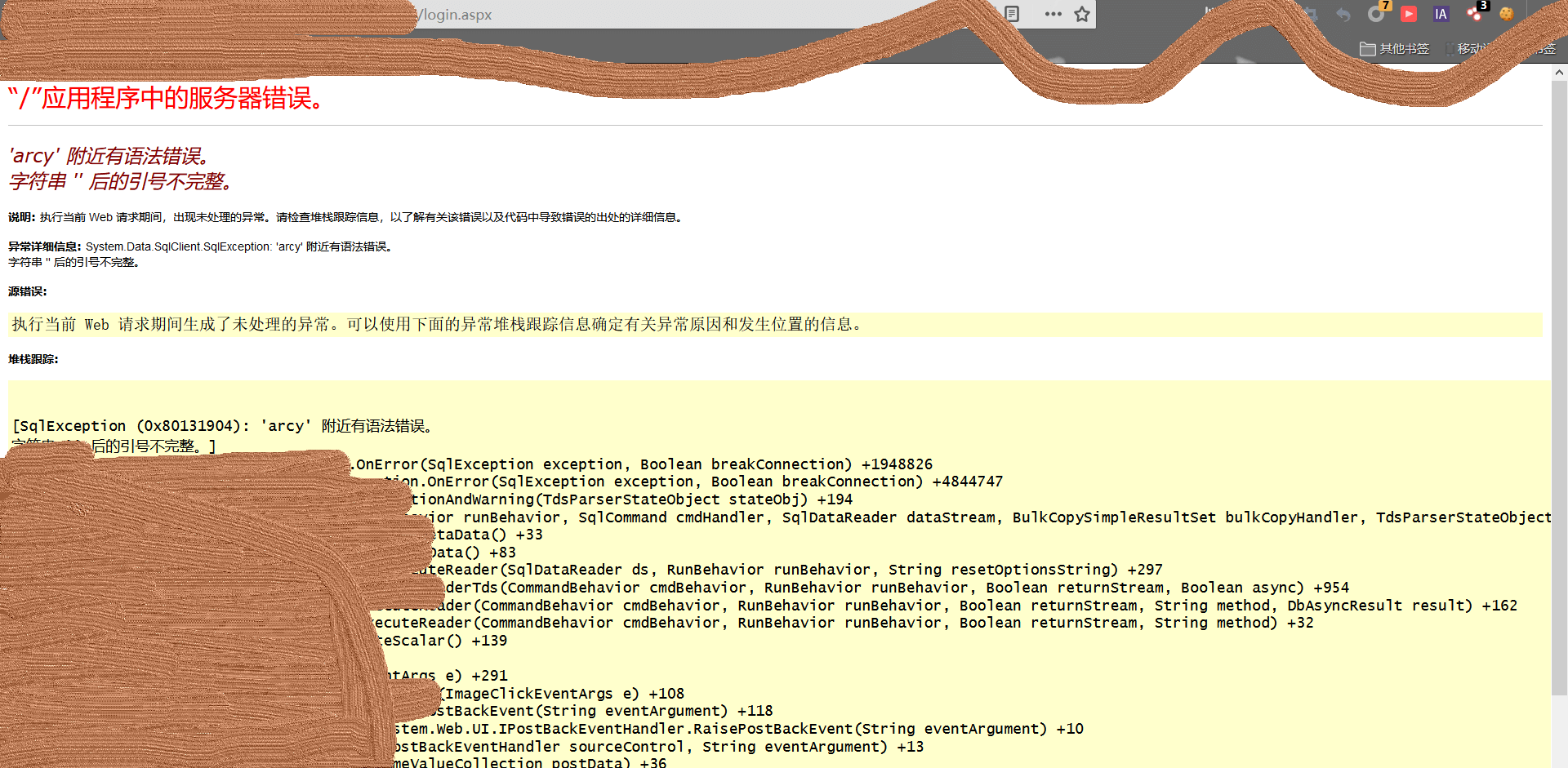

还是逛逛又到了一个后台,熟悉的一套弱口令打上去,失败了

随手再测一个单引号

好兄弟,出奇迹了

这百分之99.9存在sql注入啊

嘿嘿,尝试一波万能密码登录

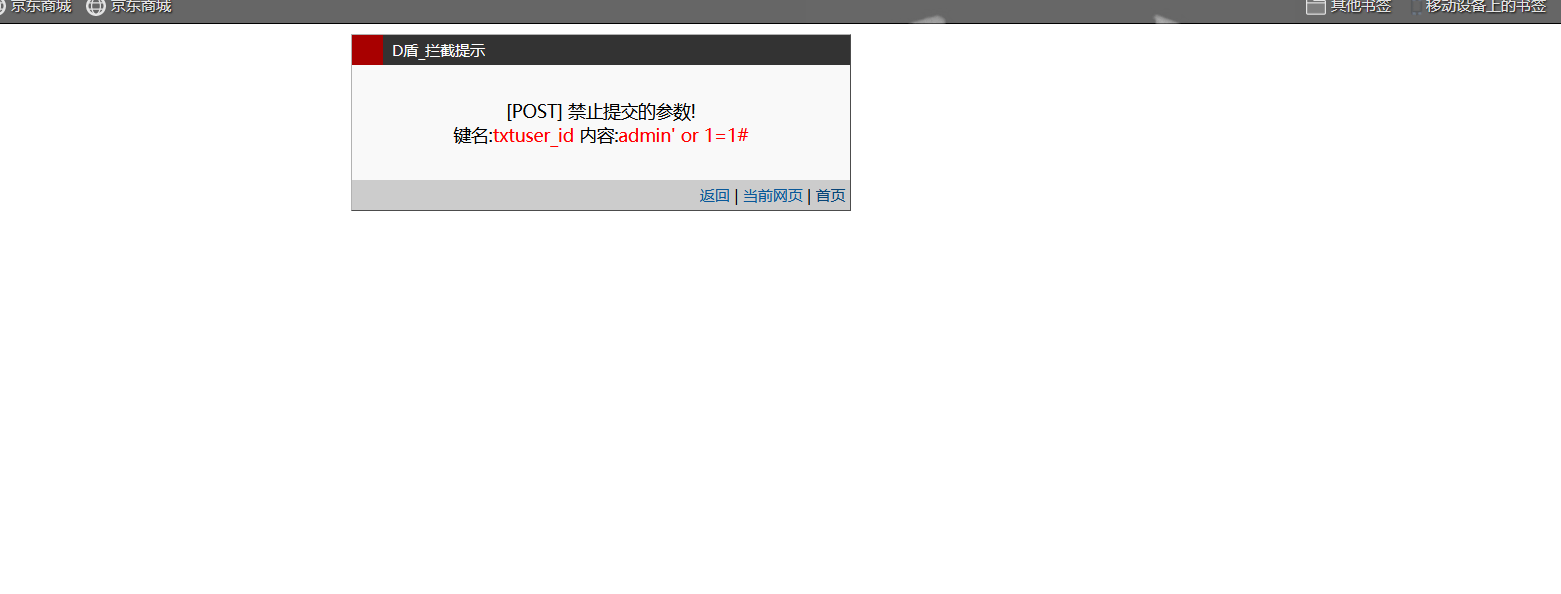

有waf,看起来是老版本的D盾,fuzz一下

结果是把=和-都给ban了,总结了一下信息

1 | 网站数据库为sqlserver |

在网上找了一些姿势都没利用成功,无奈只好闭合语句尝试fuzz一波密码

1 | =号被waf拦截的话用like替代 |

没想到,密码123就登录成功了,嘿嘿,看来网站数据库里有用户密码是123

但可惜的是,在审核期间,网站就被学校管理员关站了,导致审核不通过;但总归还是好的,又成功减少了一个网络危害

¶随笔2

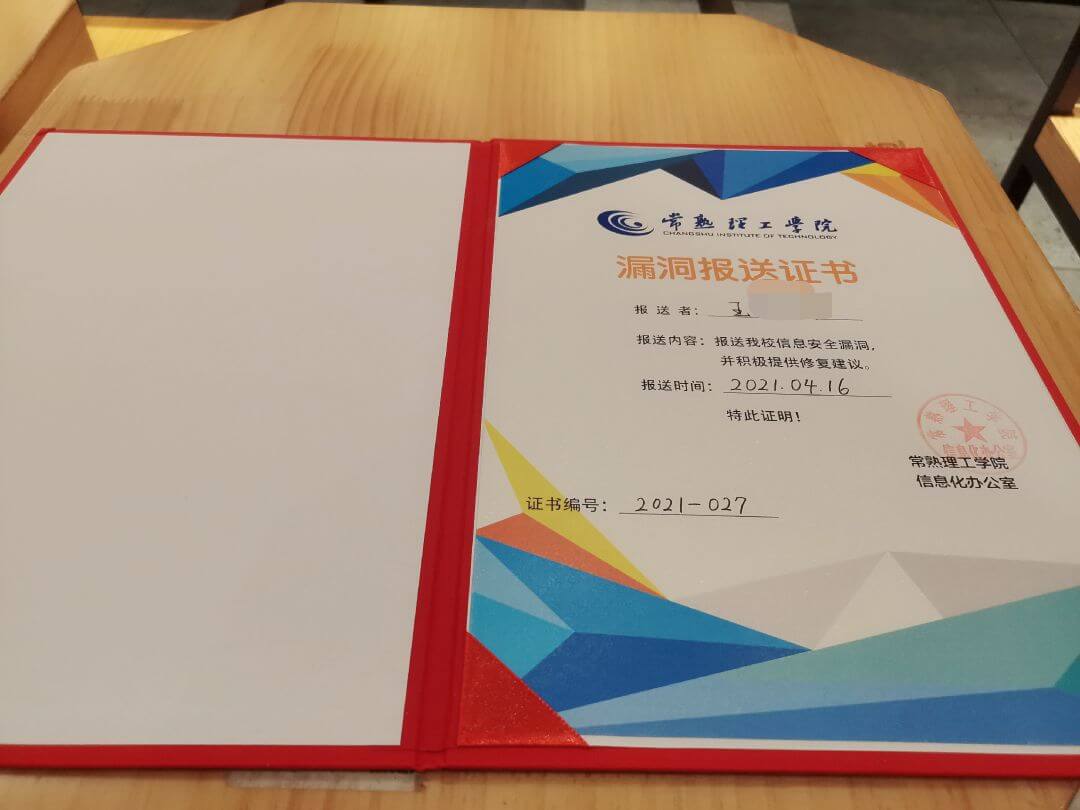

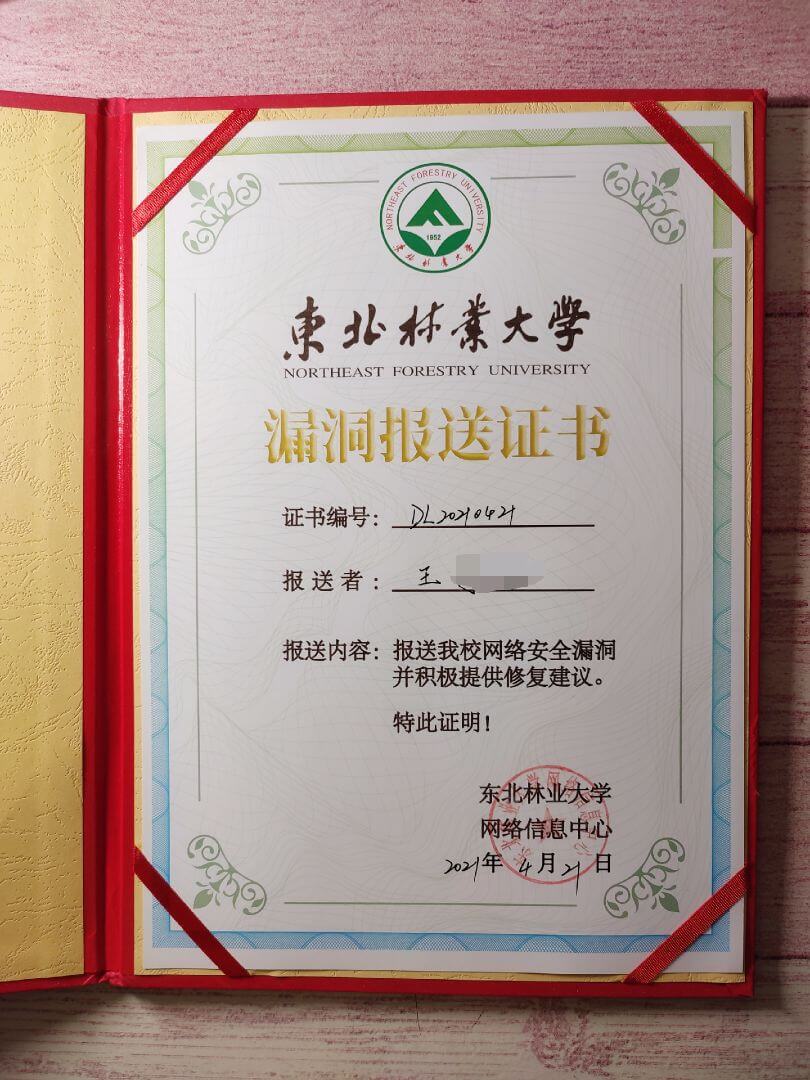

最近很忙,以至于博客很久也没有来更新,今天省hw结束了,随即打算更新一下文章;思绪从哪里开始讲起呢?从3月份中旬开始学习漏洞挖掘开始吧,一开始其实没有打算先接触src漏洞挖掘,因为觉得自己还需要更多知识来沉淀自己,但为了在4月底的省hw拿个好名次,也就不得不开始去学习一下,好在结果还算满意,最后离结束只剩几个小时的时候用三个0day埋伏了一手,稳稳拿下了省hw高校第一;想起这一个月的学习,还是蛮惊讶的,发现自己在一个月的时间陆陆续续获得了上海交通大学、同济大学、兰州大学、南开大学、东北林业大学、常熟理工、上海外国语等学校颁发的漏洞证书,下面贴几张已经收到的图片吧

到底还是最后逼了自己一把,还是那句话,有付出才会有收获;后面估计很长一段时间不会再进行src的漏洞挖掘了,打算把精力转向基础知识的学习

¶逻辑漏洞-垂直越权

这个洞纯属偶然,在刷手机的时候,无意发现的学校的网址,用电脑访问了之后是一个登录页面

可以注册,注册了一个账号

可以注册,注册了一个账号

账号:3150103968

密码:12345678

然后登陆,进去是普通的用户权限

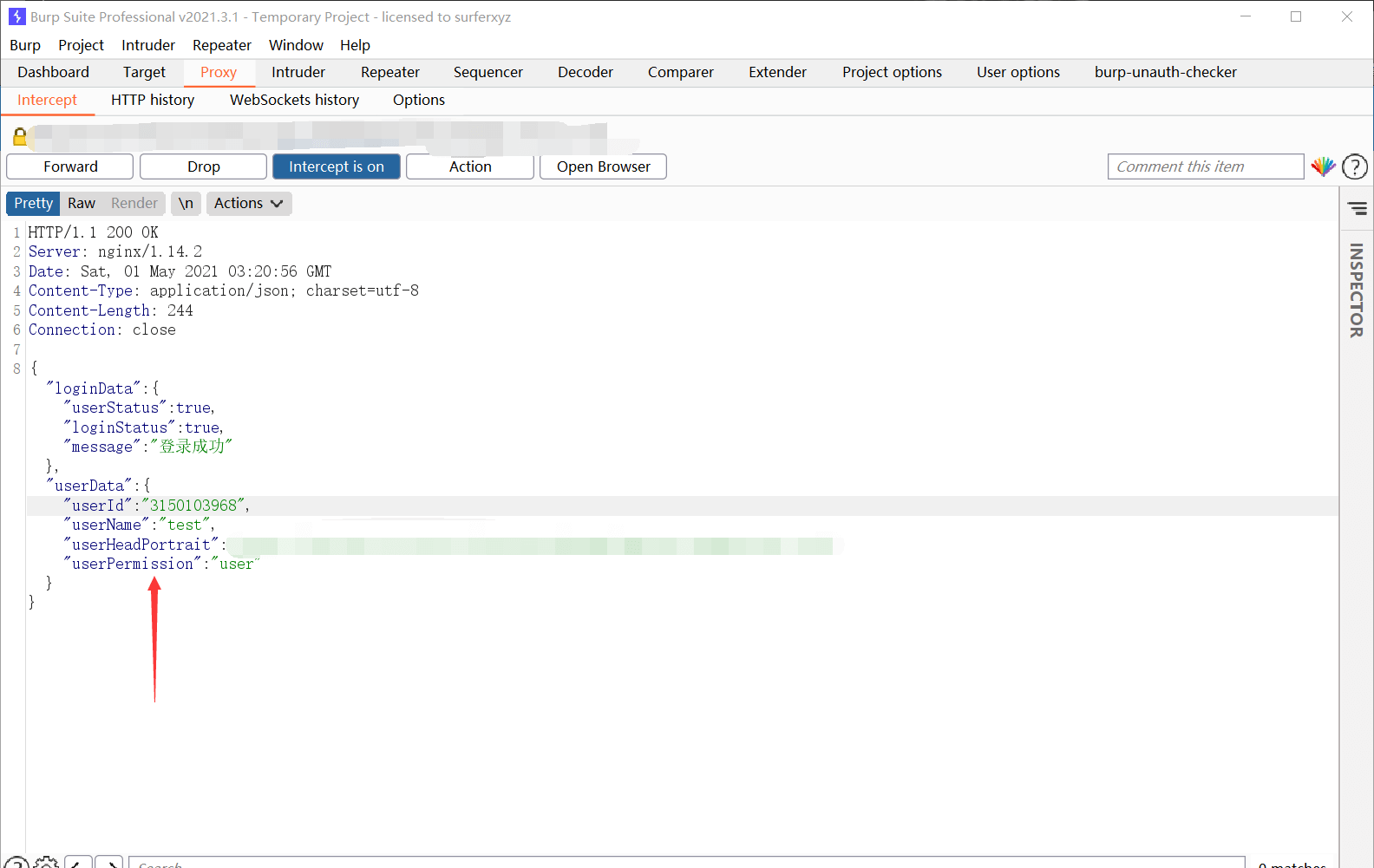

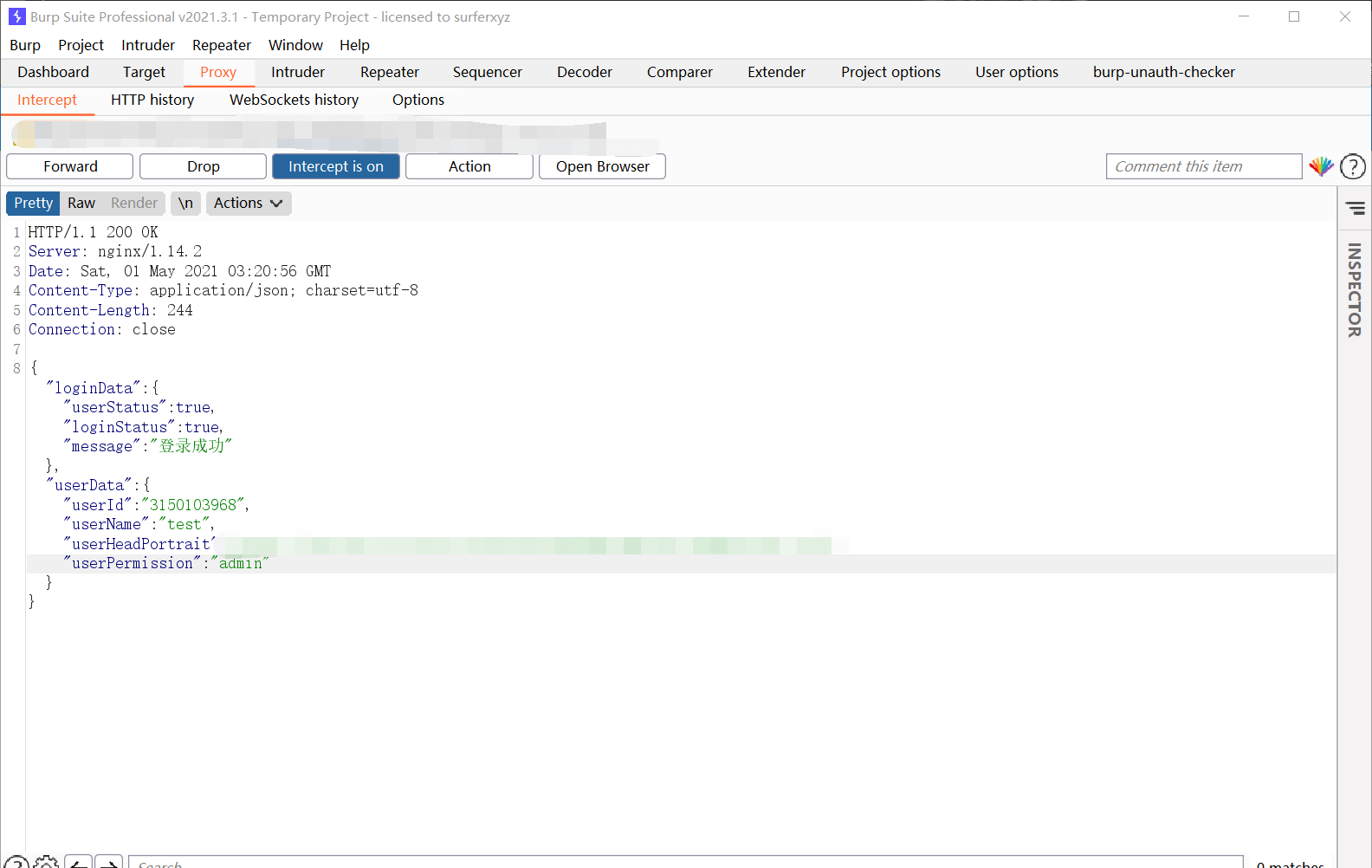

然后退出登录,回到登录框这里,用burpsuite抓取登录的数据包

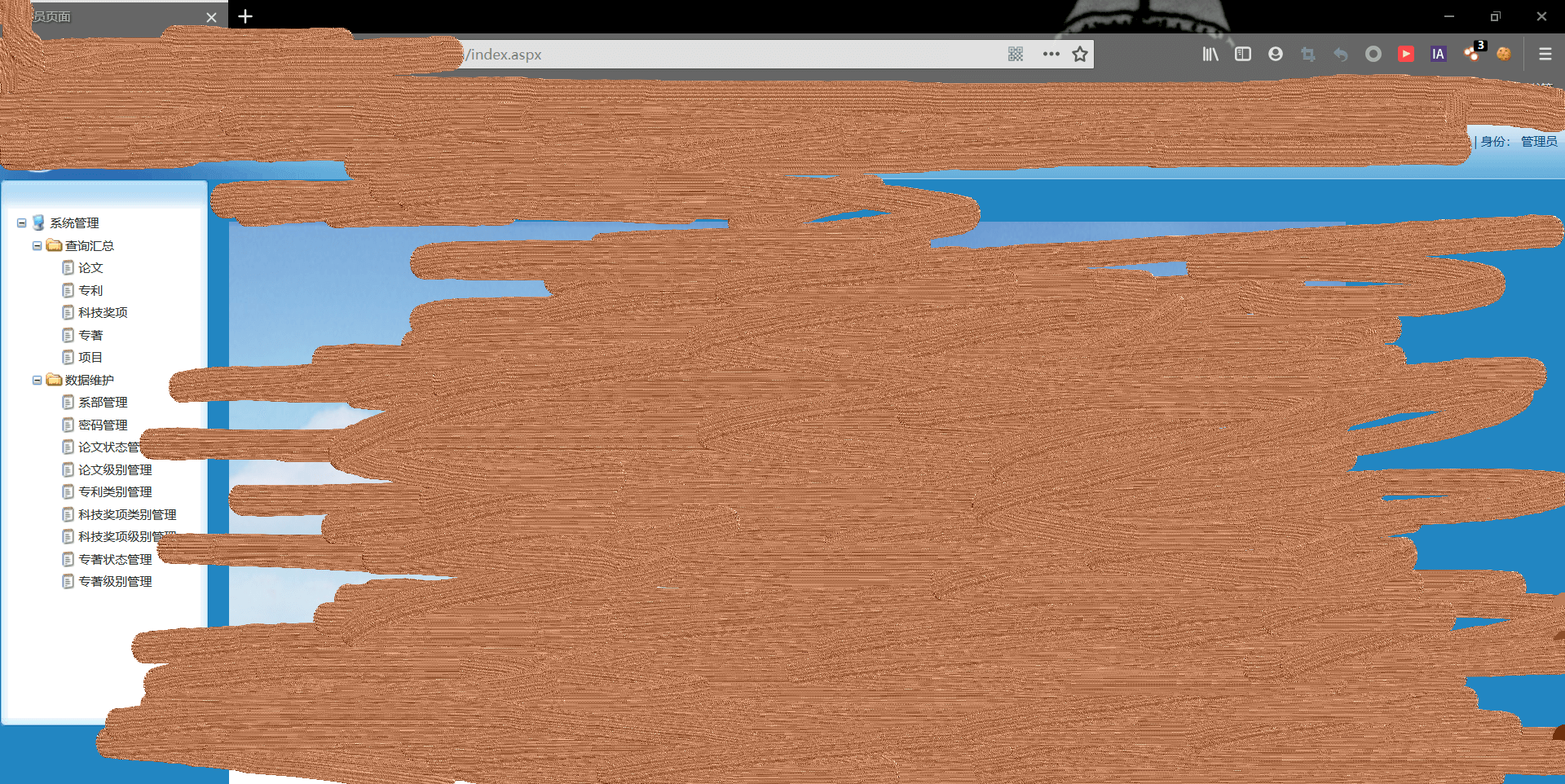

抓取返回包进行观察,发现一个控制用户权限的字段userPermission,这里是user

我们把他改成admin,然后发送数据包

登录成功后,发现拥有了管理员的权限